Cyberbezpieczeństwo w 2018 roku

Podsumowanie roku 2018 – najpopularniejsze zagrożenia, ataki i tendencje

Pierwszy kwartał nowego roku to już tradycyjnie okres, w którym pochylamy się nad zestawieniem zagrożeń, z którymi przyszło nam ścierać się w roku minionym. Rok 2018, mimo swojej dużej dynamiki, nie przyniósł żadnych istotnych niespodzianek, co oczywiście cieszy, ponieważ w cyberbezpieczeństwie niespodzianka jest zazwyczaj synonimem nieprzygotowania na nowe zagrożenia. Takich sytuacji nie było, a zmienna charakterystyka wzajemnej relacji różnych rodzajów ataków i szkodliwego oprogramowania wpisała się w przewidywania, które ukierunkowywały nasze działania w ubiegłym roku.

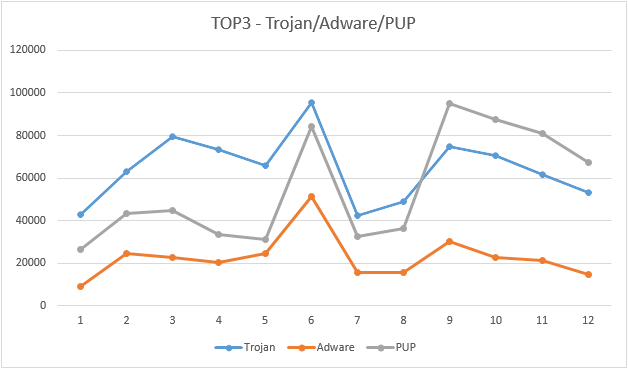

TOP3 – Trojan/Adware/PUP

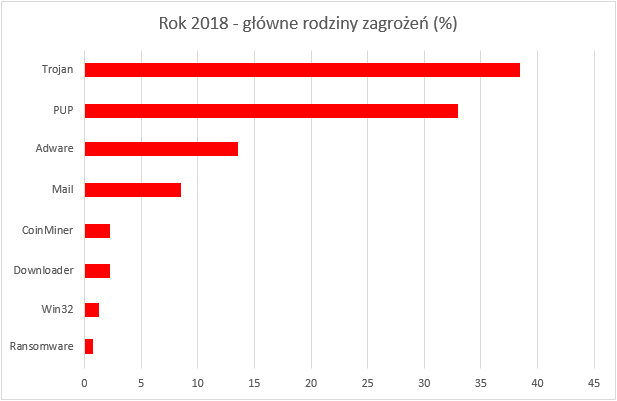

Główne zagrożenia blokowane przez nasze aplikacje ochronne w roku 2018 to nierozłączne trio stanowiące ponad 80% wszystkich detekcji – klasyczne aplikacje typu Trojan, oprogramowanie reklamowe o różnym poziomie „natarczywości” – Adware oraz tzw. aplikacje niechciane – PUP/PUA, których szkodliwość zazwyczaj wynika z potencjalnie możliwych działań niepożądanych mających wpływ na bezpieczeństwo danych i sieci. Warto w tym miejscu wspomnieć, że szkodliwe oprogramowanie należące do wspomnianych trzech klas zazwyczaj stanowi duże wyzwanie dla aplikacji ochronnych i laboratoriów antywirusówch ze względu na liczne „sztuczki” programistyczne wykorzystane przez ich twórców mające na celu utrudnienie zarówno detekcji jak i leczenia zainfekowanych systemów.

Rok 2018 – główne rodziny zagrożeń (%)

Liczba zablokowanych infekcji w kolejnych miesiącach 2018r. – Trojan/Adware/PUP

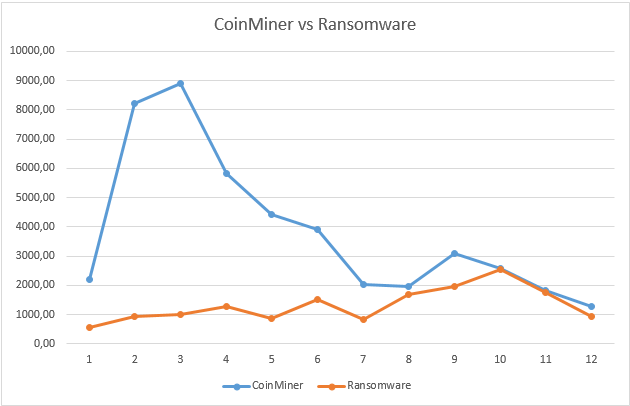

CoinMiner/Ransomware

To co było szczególnie ciekawe w 2018 roku działo się jednak poza wspomnianym powyżej TOP3 (Trojany/PUP/Adware). Zgodnie z wcześniejszymi przewidywaniami jakościowo, technicznie i medialnie rok 2018 należał do koparek kryprowalut i zagrożeń szyfrujących dane (z dużym naciskiem na koparki). Pierwszy kwartał 2018 roku to lawinowy wzrost liczby zablokowanych prób infekcji aplikacjami kopiącymi kryptowaluty. Laboratoria antywirusowe dosyć szybko poradziły sobie jednak z implementacją mechanizmów wykrywających i usuwających tego typu zagrożenia co znajduje swoje potwierdzenie w spadku liczby wykrytych koparek począwszy od drugiego kwartału. Jednocześnie końcówka roku przyniosła nieznaczny ale jednak zauważalny wzrost prób szyfrowania danych, co może wskazywać na możliwy „kontratak” zagrożeń typu Cryptolocker i Ransomware (co już mamy okazję obserwować w statystykach na początku roku 2019). Nie spodziewamy się jednak w tym zakresie kolejnych, spektakularnych epidemii.

Liczba zablokowanych zagrożeń typu CoinMiner i Ransomware w poszczególnych miesiącach 2018r.

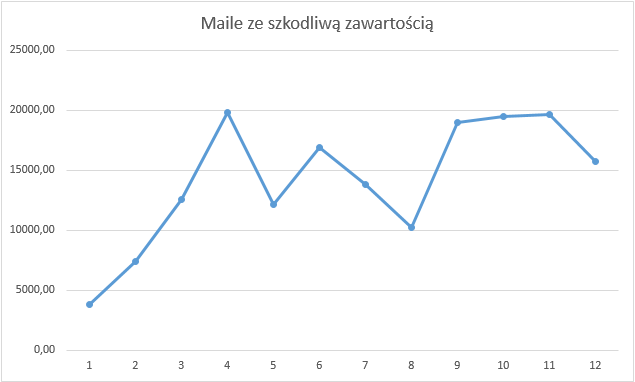

Poczta elektroniczna

Spośród wielu różnych mniej lub bardziej popularnych wektorów ataków w roku 2018 nieprzerwanie na prowadzeniu była poczta elektroniczna. Atakujący wykorzystywali często bardzo egzotyczne konstrukcje wiadomości i niespotykane w codziennych operacjach formaty plików, które mimo swojego niszowego z punktu widzenia typowego użytkownika charakteru, mogą być nosicielami szkodliwego oprogramowania i linków prowadzących do zainfekowanych lub wyłudzających dane stron. Mniej lub bardziej udane zabiegi socjotechniczne miały nakłonić potencjalne ofiary do pobrania i uruchomienia aplikacji lub skryptów zazwyczają próbujących pobrać i zainstalować koparki kryptowalut albo uruchomić mechanizmy szyfrujące dane użytkowników. Osiągnięty w pierwszym kwartale wysoki pułap liczby zablokowanych wiadomości utrzymywał się na stałym poziomie do końca roku, z widocznym spadkiem w okresie wakacyjnym.

Liczba zablokowanych maili ze szkodliwą zawartością w poszczególnych miesiącach 2018r.

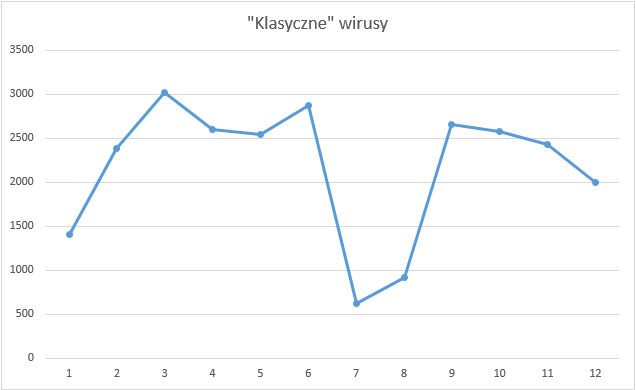

Klasyczne wirusy

Biorąc pod uwagę fakt, że nasze korzenie sięgają początku lat 90 ubiegłego wieku, kiedy jeszcze niepodzielnie królowały typowe wirusy komputerowe, infekujące pliki wykonywalne i dyski, z dużym zainteresowaniem obserwujemy aktywność tego typu zagrożeń, które mimo że należą już do poprzednich epok cyberbezpieczeństwa nadal nie pozwalają o sobie zapomnieć. W naszych statystykach okresowo pojawiają się informacje o lokalnym wzroście aktywności wirusów z rodziny Win32.Sality, Win32.Virut czy Win32.Brontok (czyli „najsilniejszych przedstawicieli gatunku”). Ich chwilowe epidemie to zazwyczaj efekt tzw. „dolnej szuflady” lub „starego pendrive’a”. Użytkownik znajduje stary nośnik (albo chce odtworzyć dawną kopię zapasową), wpina go do komputera i próbuje uruchomić znalezione na nim, stare programy; A ponieważ kiedyś wykrywalność klasycznych wirusów przez różnych producentów nie zawsze była na poziomie 100% (teraz jest) i nie każdy korzystał z oprogramowania antywirusowego nasz system od czasu do czasu odnotowuje blokadę uruchomienia zawirusowanego pliku.

Liczba zablokowanych klasycznych wirusów w poszczególnych miesiącach 2018r.

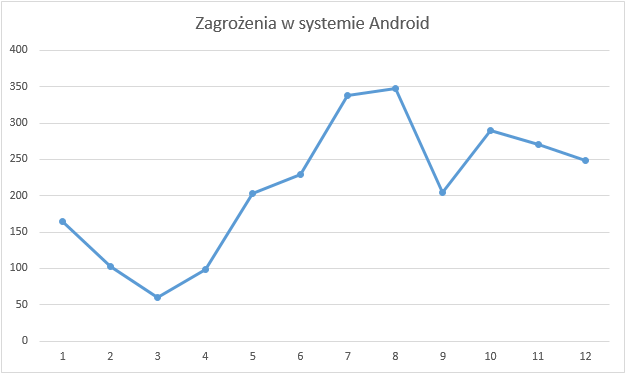

Android

Liczba zagrożeń działających w systemie Android systematycznie rośnie, co znajduje swoje odzwierciedlenie w rocznym zestawieniu. Aplikacje wysyłające SMSy na numery typu premium, wyświetlające reklamy i szpiegujące użytkownika to najczęściej wykrywane i blokowane zagrożenia na urządzeniach mobilnych. W przeciwieństwie do innego typu zagrożeń, w zestawieniu dla systemu Android jest widoczny wzrost liczby detekcji w okresie wakacyjnym.

Liczba zablokowanych zagrożeń na urządzeniach mobilnych w poszczególnych miesiącach 2018r.

Podsumowanie

Możemy śmiało przyznać, że byliśmy bardzo dobrze przygotowani do dynamicznej sytuacji w roku 2018. Wzrost świadomości i poziomu wiedzy użytkowników oraz dopracowanie mechanizmów ochronnych przyczyniły się do spektakularnego spadku liczby skutecznych ataków prowadzących do zaszyfrowania lub zniszczenia danych i próby wyłudzenia okupu za ich odzyskanie (coraz częściej technicznie nierealne). Sprawdziły się również nasze przewidywania w zakresie aktywności koparek kryptowalut – lawinowy wzrost aktywności tego typu aplikacji na początku roku został bardzo szybko i sprawnie sprowadzony do poziomu równowagi między realnym zagrożeniem generowanym przez oprogramowanie kopiące, a świadomą instalacją tego mechanizmu przez użytkowników, wykorzystujących go do zarabiania (lub próby zarabiania) pieniędzy. Same infekcje nie były przez użytkowników postrzegane jako wyjątkowo szkodliwe, głównie ze względu na fakt, że straty w postaci spadku wydajności systemów nie były tak namacalne i często katastrofalne jak utrata danych po ich zaszyfrowaniu. Jednocześnie detekcja i unieszkodliwianie koparek okazało się być na tyle proste, że równolegle ze spadkiem kursu Bitcoin’a doprowadziła do spadku liczby detekcji w kolejnych miesiącach roku. Nie przewidujemy znacznego wzrostu liczby zagrożeń tego w najbliższych miesiącach. Sami skupiamy się w tym momencie na uszczelnianiu mechanizmów ochronnych przed najpopularniejszymi wektorami ataków. Wykorzystanie sztucznej inteligencji np. do wykrywania ataków socjotechnicznych przynosi doskonałe rezultaty i pozwala na blokowanie zagrożeń na bardzo wczesnym etapie ich propagacji, zwłaszcza, że pomysłowość cyberprzestępców w zakresie konstruowania np. wiadomości email jest naprawdę imponująca.

Wybiegając w przyszłość, spodziewamy się ruchów cyberprzestępców w nadal świeżym obszarze RODO i ataków na dane osobowe. Przewidujemy, że pojawią się w tej dziedzinie nowe zagrożenia, które będą wymuszały od swoich ofiar opłaty za powstrzymanie się od ujawnienia incydentu kradzieży lub wycieku danych osobowych świadczącego o nie zastosowaniu przez zaatakowanego dostatecznie skutecznych procedur ochronnych wobec powierzonych i przetwarzanych przez niego danych. Część tego typu wyłudzeń będzie oczywiście oparta na fałszywej informacji o wycieku, którego faktycznie nie było. Duża część zaatakowanych stanie wówczas przed dylematem potęgowanym zarówno wysokością potencjalnych kar za niedostosowanie organizacji do wymagań RODO jak i faktem, że nadal znaczna liczba podmiotów nie podjęła dostatecznych kroków aby wymagania RODO spełnić.

(Źródło: Laboratorium Arcabit/mks_vir)